Những lỗ hổng “chết người” của các website công

Nhân sự kiện HS Bùi Minh Trí, người ta mới nhận ra website của không ít cơ quan, ban ngành nhà nước bị hacker thăm viếng không phải là ít.

Các chuyên gia bảo mật đã cảnh báo rất nhiều lần rằng đến hơn 80% các website này ít nhất một lần bị xâm nhập để “xem chơi cho biết”, để lấy thông tin hoặc thay đổi một số thông số...

Bảo mật rất tệ

Q.U., một sinh viên ĐH Kinh tế TP.HCM, cho biết vẫn thường vào các website công, để khai thác thông tin. Theo lời Q.U., ở phần lớn các website này những người nắm quyền quản trị dường như quá lơ là về bảo mật.

Trong quá trình tìm kiếm thông tin trên Internet, V.T.Hùng - giảng viên một trường đại học ở TP.HCM - tình cờ phát hiện có rất nhiều website của các cơ quan nhà nước bị lỗi SQL Injection, cho phép hacker toàn quyền vào cơ sở dữ liệu. Từ hai năm trước khi phát hiện ra lỗi, anh đã gửi thư thông báo cho người quản trị và chỉ nhận được thư trả lời tự động rằng người nhận đã nhận được email. Không nản, anh lại gửi thư một lần nữa thì chỉ nhận được sự im lặng. Đến ngày 26-12-2006, khi trao đổi với Tuổi Trẻ về vấn đề này, anh thử vào lại website của sở xây dựng ở một tỉnh ĐBSCL vẫn thấy hệ thống không có gì thay đổi.

Còn ở website của một tổng công ty thì một người trình độ tin học thấp cũng có thể vào thẳng phần quản trị thêm mục mới mà không cần username và password.

Còn ở website của một tổng công ty thì một người trình độ tin học thấp cũng có thể vào thẳng phần quản trị thêm mục mới mà không cần username và password.

Anh Hùng đã liệt kê danh sách hơn 10 website của UBND và một số sở địa phương mà anh đã từng “thăm viếng”, rồi cho rằng dù không giỏi về bảo mật anh vẫn có thể dễ dàng “dạo chơi” trong hệ thống những trang này. Với ý thức của một công dân, mỗi lần phát hiện ra lỗi anh vẫn đều thông báo cho người quản trị, nhưng anh “buồn cho mình và cho họ” khi những lời cảnh báo dường như cứ rơi vào khoảng không.

Khoảng giữa năm 2004, khi vừa thành lập, một trung tâm an ninh mạng đã cảnh báo cho một ngân hàng thuộc loại lớn nhất VN về một lỗi bảo mật nghiêm trọng có thể giúp hacker kiểm soát được hệ thống cơ sở dữ liệu. Với lỗi này, thông tin cụ thể của các tài khoản, chi tiết các giao dịch đều có thể bị đánh cắp. Ngay lập tức, trung tâm này đã gửi thư cho ngân hàng, tự giới thiệu và đề nghị sẽ hỗ trợ khắc phục lỗi miễn phí. Tuy nhiên chỉ đến khi sự việc đến tai Ngân hàng Nhà nước và cơ quan công an đến làm việc đề nghị truy tố giám đốc trung tâm tin học ngân hàng này về tội thiếu trách nhiệm thì vị giám đốc mới liên lạc chính thức với trung tâm an ninh mạng nói trên nhờ khắc phục sự cố và sự việc được giữ kín.

Lỗ hổng tầm nhìn

H.B., giám đốc công ty phần mềm P., nhận xét có quá nhiều website công được lập ra rồi bỏ đấy, khi kết thúc dự án thì không ai quan tâm đến nữa. Phần lớn các website công được phát triển trên các phần mềm nền tảng của nước ngoài như Window Server, SQL Server, ASP.NET, PHP, MySQL... Thậm chí nhiều website còn sử dụng hoàn toàn mã nguồn mở như Mambo, Plone, Rainbow... mà bản thân những phần mềm nền tảng nói trên đã có rất nhiều lỗi. Các hacker hoặc các chuyên gia bảo mật công bố trên thế giới hằng ngày và các nhà cung cấp sản phẩm thường xuyên đưa ra các bản vá lỗi (patch, fix...) nhưng các website công lại không được quan tâm chăm sóc.

Trong khi đó, đội ngũ chuyên gia bảo mật của VN ít, ý thức của người sử dụng chưa cao nên không có thị trường. Bản thân các công ty thiết kế website phần nhiều cũng chỉ biết lập trình, số đông cũng ít kiến thức và ý thức về bảo mật. Hơn nữa cơ chế hợp đồng giữa hai bên cũng không chặt chẽ, sản phẩm nghiệm thu xong coi như chấm dứt, chưa có những điều khoản về duy trì, bảo mật. Trong khi phần lớn những người quản trị phía cơ quan nhà nước đơn thuần chỉ là nhập tin, họ không vào thư mục, xem code... để biết hacker có để lại dấu vết hay không.

HỒNG NHUNG

Công nghệ

-

Vì sao ổ khóa nào cũng có một lỗ nhỏ "bí ẩn" ở phía dưới?

-

Lộ diện hành tinh siêu kỳ dị, tưởng chỉ có trong thần thoại

-

Tại sao nhiều người lại thích mùi xăng?

-

Giải nghĩa hủ tục tuẫn táng theo hoàng đế Trung Hoa mà nhiều người lầm tưởng

-

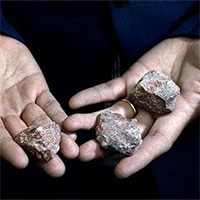

Loại khoáng chất khiến các nhà khoa học mất hơn 200 năm mới có thể tái tạo được

-

Vua hủi Jerusalem - vị anh hùng gây khiếp sợ trong lịch sử