Tường lửa Trung Quốc phát sinh lỗ hổng nghiêm trọng

Các chuyên gia máy tính tại trường Đại học Cambridge vừa tuyên bố đã phá vỡ cơ cấu bảo vệ của bức tường lửa quốc gia Trung Quốc, và tìm ra cách thức sử dụng chính bức tường lửa này để thực hiện các cuộc tấn công DoS.  Theo các chuyên gia, bức tường lửa trên sử dụng router của Cisco với nhiệm vụ ngăn chặn các từ khoá nhất định, chủ yếu là sex và các từ liên quan tới tư tưởng phản động.

Theo các chuyên gia, bức tường lửa trên sử dụng router của Cisco với nhiệm vụ ngăn chặn các từ khoá nhất định, chủ yếu là sex và các từ liên quan tới tư tưởng phản động.

Nhóm nghiên cứu của ĐH Cambridge đã thử nghiệm bức tường lửa này bằng cách truyền các gói dữ liệu chứa từ khoá "nhạy cảm. Họ đã phát hiện ra rằng hoàn toàn có khả năng đi qua cơ chế phát hiện xâm nhập của tường lửa nếu bỏ qua (ignore) cái gói tái thiết lập (reset) giao thức điều khiển truyền (TCP) bắt buộc được router chèn vào. Bình thường, cơ chế reset này sẽ buộc các điểm cuối phải chấm dứt kết nối nếu phát hiện vi phạm.

"Hiện hệ thống kiểm soát tại Trung Quốc cho phép các gói dữ liệu vào và ra, nhưng lại gửi lại các reset để đóng kết nối nếu chúng phát hiện ra các từ khoá nhất định", giải thích của Richard Clayton, trưởng phòng nghiên cứu máy tính của ĐH Cambrigde. "Nếu bạn bỏ qua tất cả các gói reset này tại các đầu cuối kết nối, trang web bị cấm vẫn truy cập được bình thường".

Cũng theo Clayton, điều này có nghĩa tường lửa Trung Quốc có thể bị sử dụng để khởi phát các cuộc tấn công từ chối dịch vụ (DoS) vào một số địa chỉ nhất định trong phạm vi nước này, bao gồm cả trang web chính phủ.

Nếu một kẻ tấn công xác định được máy tính mà các văn phòng chính phủ Trung Quốc sử dụng, chúng có thể khoá truy cập vào tính năng Windows Update, hoặc ngăn không cho các đại sứ quán Trung Quốc tại nước ngoài truy cập vào website trong nước.

Theo tính toán của Clayton, một kẻ tấn công đơn lẻ có thể sử dụng kết nối dial-up để gây ra những hiệu ứng tấn công DoS rất "hiệu quả". Những phát hiện của nhóm nghiên cứu đã được báo cáo cho đội phản ứng máy tính khẩn cấp (CERT) của chính phủ Trung Quốc để tìm ra biện pháp khắc phục.

Công nghệ

-

Đào trúng kim cương "15 triệu viên có 1", cặp vợ chồng sướng ngất

-

Loại khoáng chất khiến các nhà khoa học mất hơn 200 năm mới có thể tái tạo được

-

Vì sao ổ khóa nào cũng có một lỗ nhỏ "bí ẩn" ở phía dưới?

-

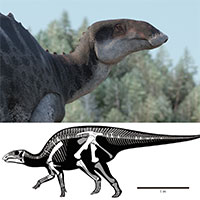

Quái thú 1 tấn "trên trời rơi xuống", giới khoa học bối rối

-

Tại sao các nhà khảo cổ không đào sâu hơn vào Lăng mộ Tần Thủy Hoàng?

-

Giải nghĩa hủ tục tuẫn táng theo hoàng đế Trung Hoa mà nhiều người lầm tưởng